Miről szól az oktatóvideó A Copilot Designer eredeti digitális képeket készít a leírásunk szerint Ebben a videós oktatóanyagban a Copilot Designer a leírásunknak megfelelően eredeti digitális képeket készít, bemutatom a Microsoft Copilot Designer funkcióját, amely a képek alapú képek létrehozásáért felelős. a felhasználói leíráson az intelligencia segítségével... [Bővebben ...]

A Copilot Designer eredeti digitális képeket készít a leírásunk szerint

Könnyen tisztítható légkondicionáló ajánlás – Midea All Easy Pro Nordic

Könnyen tisztítható klímajavaslat Miről szól ez a videó Könnyen tisztítható klímajavaslat címmel? Ez a cikk (Könnyen tisztítható légkondicionálók ajánlása) valójában egy ajánlás mindenkinek, aki klímaberendezést szeretne vásárolni. Nagyon komoly probléma, amit figyelembe kell venni a levegős készülékeknél... [Bővebben ...]

Edge képernyő-világítás az értesítésekhez – diszkrétebb értesítések

Miről szól a képernyő szélén lévő világítás az értesítésekhez című oktatóanyagban? Ebben az oktatóvideóban (A képernyő megvilágítása az értesítések alatt) megmutatom, hogyan állíthat be szélvilágítást vagy a képernyő szélén lévő világítást, amikor értesítések vannak. Ez a funkció natívan megtalálható egyes telefonokon (Samsung, Xiaomi stb.), de beszerezhető a... [Bővebben ...]

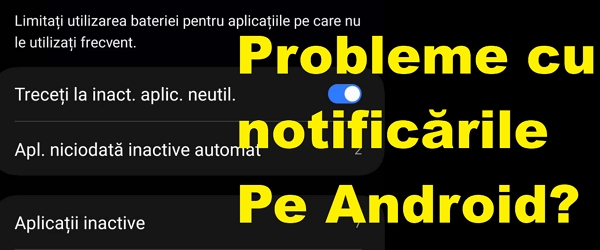

Javítsa ki az értesítésekkel kapcsolatos problémákat Androidon – lehet, hogy telefonjáról is

Az oktatóanyag tartalma Értesítésekkel kapcsolatos problémák megoldása Androidon A mai oktatóanyagban (Az értesítésekkel kapcsolatos problémák megoldása Android rendszeren) megnézzük, hogy melyek azok az okok, amelyek bizonyos Android-alkalmazások értesítéseinek megszakadásához vezethetnek Az értesítésekkel kapcsolatos problémák két részből származhatnak Problémák a szerver oldallal… [Bővebben ...]

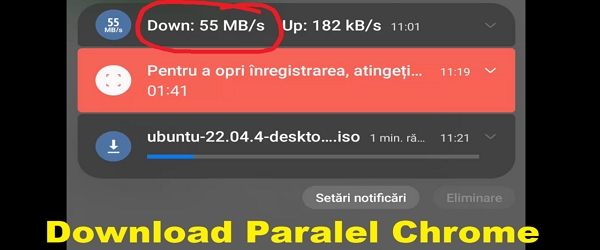

Növelje a letöltési sebességet a Google Chrome-ban párhuzamos letöltésekkel

Miről szól a Letöltési sebesség növelése a Google Chrome-ban oktatóvideó? Ebben a Letöltési sebesség növelése Google Chrome-ban című oktatóvideóban a Google Chrome Flags egy funkcióját mutatom be, amely segít ugyanazt a fájlt párhuzamosan több helyről letölteni. Így a letöltési sebesség növekszik. Hasonló a BitTorrent protokollhoz Ez a beállítás, amelyet a Google… [Bővebben ...]

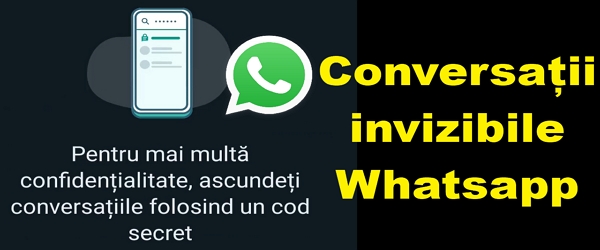

Hogyan lehet a Whatsapp-beszélgetéseket láthatatlanná tenni - semmi sem látható

Miről szól a Láthatatlan beszélgetések létrehozása a Whatsappon című oktatóanyagban Ebben az oktatóanyagban a Hogyan készítsünk láthatatlan beszélgetéseket a Whatsappon címmel bemutatom a legjobb módszert a névjegyekkel vagy Whatsapp-csoportokban folytatott beszélgetések elrejtésére. Sokan nem ismerik a Whatsapp-beszélgetések elrejtésének ezt a módszerét. Sokan csak a blokkolást ismerik… [Bővebben ...]

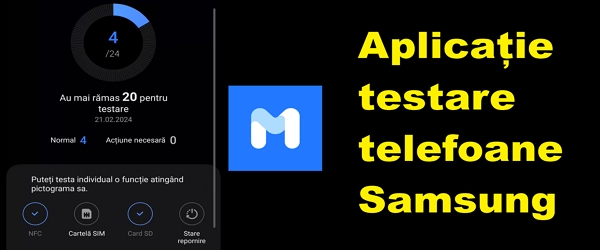

Samsung telefon állapotellenőrző alkalmazás – hivatalos alkalmazás

Samsung Phone Health Checkup App Miről szól a Samsung Phone Health Checkup App oktatóanyaga? Ebben az oktatóvideóban "Alkalmazás Samsung telefonok állapotának ellenőrzésére" bemutatok egy Samsung alkalmazást, amelyben egy nagyon hasznos funkciót kínálunk a telefonok diagnosztizálására... [Bővebben ...]

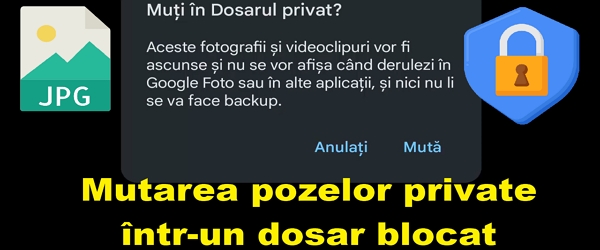

Privát képek elrejtése egy zárolt mappában – külön a galériától

Privát képek elrejtése zárolt mappában Miről szól a Privát képek elrejtése zárolt mappában című oktatóanyag? Ebben a Privát képek elrejtése zárolt mappában című oktatóvideóban bemutatok egy módszert, amellyel privát képeket helyezhet át a galériából egy zárolt mappába, amelyet csak az ujjlenyomatával nyithat meg. [Bővebben ...]

Mutassa meg telefonját a Google Home TV-n – oktatóvideó

Miről szól ez a „Telefonod megjelenítése a Google Home TV-n” oktatóanyag? A mai oktatóvideóban a Telefon megjelenítése a Google Home TV-n név alatt megmutatom, hol és hogyan vetítheti ki telefonját élő TV-n. A Screen Cast egy olyan dolog, ami már régóta létezik. Bár a telefon képernyőjét kivetíti vagy megjeleníti a TV-n,… [Bővebben ...]

Intelligens aljzat távprogramozással - konnektorvezérlés az alkalmazáson keresztül

Intelligens adapter távprogramozással Mi az oktatóvideó az Intelligens aljzatról távprogramozással Ebben az "Intelligens aljzat távprogramozással" oktatóvideóban bemutatok egy intelligens aljzatot, ami tulajdonképpen egy intelligens adapter, amely lehetővé teszi a fali aljzatok automatizálását . Mi az intelligens csatlakozó? Az intelligens aljzatok valójában néhány… [Bővebben ...]

legutóbbi hozzászólások