AKKUMULÁTOROS SOLÁR FELÜGYELET KAMERA Mi ez a vélemény az elemekkel ellátott NAPEFIGYELŐ KAMERA-ról? Ma egy elemmel ellátott SZOLÁRFELÜGYELŐ KAMERA-ról van szó. Ez egy 18650-es típusú Li-ION akkumulátoros kamera típus, szám szerint 4 db, ami 8W-os napelem segítségével tölthető Mire jó a térfigyelő kamera? [Bővebben ...]

SZOLÁRFELÜGYELET KAMERA elemekkel - részletes áttekintés

Hikvision térfigyelő kamera dugójavítás - IP kamerák

Miről szól a Hikvision Surveillance Camera Plug Repair videós oktatóanyag? Ebben a Hikvision Surveillance Camera Plug Repair nevű oktatóvideóban megtudhatja, hogyan lehet megjavítani a sérült Hikvision felügyeleti csatlakozót. Konkrétan látni fogja, hogyan van bekötve a Hikvision színkódolt kábele. Miért törnek el a dugók… [Bővebben ...]

Night Vision autó - VIOFO A119 V3 áttekintés

Autókamera, amely éjszaka is látja a számokat. Mi az az oktatóvideó az autós kameráról, amely éjszaka is látja a számokat? Ebben az oktatóanyagban, az Autókamera, amely éjszaka látja a számokat, egy olyan műszerfali kamerát mutatok be, amely éjszaka, ellentétes sebességgel, egy kivilágítatlan országúton elég jól látja a rendszámokat. Azt hitték [Bővebben ...]

Mik azok a VoLTE és VoWiFi technológiák - HD hang - lefedettség és földalatti

Mik a VoLTE és a VoWiFi technológiák Mi az a bemutató Mi a VoLTE és a VoWiFi technológia? Ebben a videó bemutatóban arról beszélünk, hogy mi a VoLTE és a VoWiFi technológia, és mire használják őket. Nagyon érdekes, de sok ember nem használja ezeket a technológiákat, még akkor sem, ha telefonja támogatja ezt a két nagyon fontos funkciót. VoLTE és VoWiFi… [Bővebben ...]

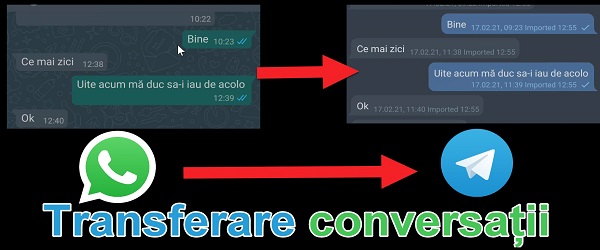

Helyezze a WhatsApp beszélgetéseket a táviratba

Mi a videó bemutató a beszélgetések WhatsAppról a Telegramra való áthelyezéséhez? A Beszélgetések WhatsApp-ból a Táviratba mozgatása című videó bemutatóban megnézheti, hogy mik a lépések a beszélgetések WhatsApp-ból a Táviratba átviteléhez. Miért érdemes a WhatsApp beszélgetéseket átvinni a Telegramba? Valamivel ezelőtt a WhatsApp képviselői bejelentették, hogy… [Bővebben ...]

Töltse le a felvételeket a térfigyelő kamerákról a telefonjára

Miről szól az oktatóanyag, amely felvételeket tölt le térfigyelő kamerákról? A "felvételek letöltése térfigyelő kamerákról" című video bemutatóban megmutatja, hogyan töltheti le a térfigyelő kamerák microSD-kártyáin tárolt képeket közvetlenül a telefonra. Miért kell letölteni a térfigyelő kamerákkal rögzített képeket? Néha szükségünk van… [Bővebben ...]

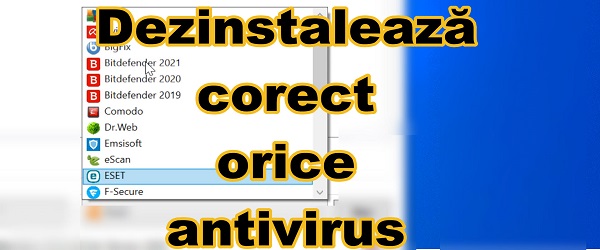

Az antivírus megfelelő eltávolítása - nagyon hasznos hordozható alkalmazás

Mi a videó bemutató arról, hogyan lehet megfelelően eltávolítani az antivírust? A víruskereső helyes eltávolításáról szóló video bemutatóban bemutatok egy hordozható alkalmazást, amellyel bármilyen víruskereső program biztonságosan telepíthető. Miért kell eltávolítanunk az antivírust egy másik programmal? A víruskereső alkalmazások nem olyanok, mint minden… [Bővebben ...]

Gyorsabban hálózhat a DNS megváltoztatásával, valamint a felnőttek kártevőinek és tartalmának blokkolásával

Gyorsabban hálózhat a DNS megváltoztatásával Mi a gyorsabb video oktatóanyag a DNS megváltoztatásával? A gyorsabb net oktatóanyagban a DNS megváltoztatásával megmutatom, hogyan lehet a DNS módosításával gyorsabb hálózatot szerezni, blokkolni a rosszindulatú programokat és a felnőtteknek szóló tartalmakat. Hogyan érhetünk el gyorsabban netet? Gyorsabban változik a változás révén… [Bővebben ...]

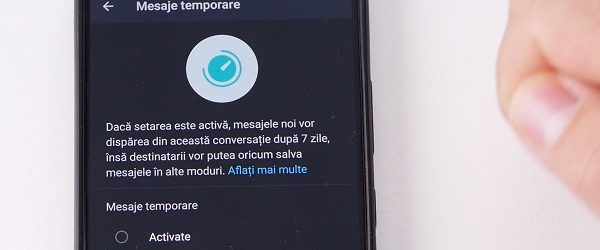

ÚJ PRIVÁT üzenetek a WhatsApp-on, valamint az alternatív táviraton és Gmailen

Miről szól a videojáték PRIVÁT vagy ideiglenes üzenetei a Whatsapp Gmail táviratán? Az ÚJ PRIVÁT üzenetek bemutatóban a Whatsappról, valamint a Telegram és a Gmail alternatívájáról meglátjuk, mi a különbség a WhatsApp Gmail és a Telegram magánbeszélgetései között. Meglátjuk, hogy a WhatsApp munkatársai hogyan hajtották végre az ideiglenes üzenetek funkciót, és hogyan hasonlítja össze őket [Bővebben ...]

legutóbbi hozzászólások